Vazamento de 2FA expõe dados pessoais de milhões no Brasil

Joe Hindy / Autoridade Android

Resumo

- Usuários do aplicativo Twilio Authy Authenticator podem ter tido seus números de telefone expostos a hackers.

- Embora o vazamento tenha exposto informações de identificação pessoal, ele não comprometeu diretamente as contas.

- Desde então, a Twilio protegeu seu sistema, mas alerta que as informações expostas podem ser usadas para phishing.

Segurança não é algo que qualquer um de nós pode ignorar, e com grande parte de nossas vidas vinculadas a várias contas e serviços, proteger esse acesso é essencial. Usuários interessados em dificultar ao máximo as coisas para hackers geralmente procuram opções de login que suportem autenticação de dois fatores, evitando que agentes mal-intencionados mexam em seus dados usando apenas uma senha roubada. Claro, isso torna as próprias soluções 2FA um alvo principal, e é exatamente com isso que a Twilio tem lidado recentemente, já que uma vulnerabilidade de API expôs alguns dados de usuários do Authy.

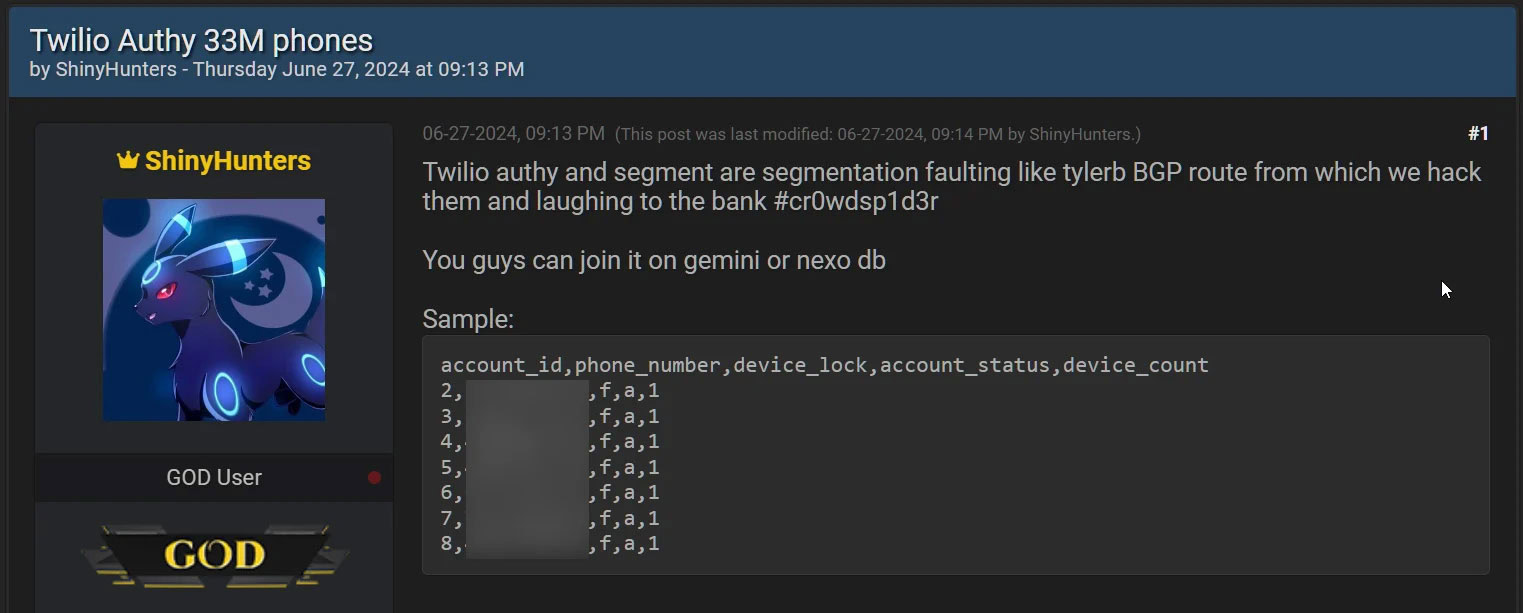

O Authy é um dos aplicativos 2FA mais populares do mercado, competindo com aplicativos como o Authenticator do Google. BleepingComputer relata que há apenas uma semana, hackers compartilharam um conjunto de dados consistindo de cerca de 33 milhões de entradas, conectando IDs de contas a números de telefone de usuários. A Twilio confirmou ao site que esses dados foram coletados por meio de um hacker que se conectou a um endpoint de API anteriormente desprotegido — essencialmente, eles poderiam simplesmente executar uma lista de todos os números de telefone possíveis e, se um deles estivesse associado a um usuário Authy registrado, a API responderia com as informações da conta vinculada.

Para ser claro, nenhum desses dados exfiltrados inclui senhas ou qualquer coisa que forneça acesso direto à sua conta Authy. Mas dito isso, seu número de telefone ainda é uma informação pessoalmente identificável e pode ser combinado com outros conjuntos de dados para se tornar um perfil cada vez mais útil (ou, para você, ameaçador) para alguém interessado em comprometer sua segurança. Como BleepingComputer notas, as referências aos bancos de dados “gemini” e “nexo” que você vê acima são instruções explícitas para esse tipo de referência cruzada.

Desde então, a Twilio desativou a API exposta que tornou esse vazamento possível e recomenda atualizar o Authy no seu telefone, mas isso parece mais uma prática recomendada do que uma correção específica para qualquer coisa relacionada a esse ataque.Tem uma dica? Fale conosco! Envie um e-mail para nossa equipe em [email protected]. Você pode permanecer anônimo ou obter créditos pelas informações, a escolha é sua.Comentários

Segurança é algo que não podemos ignorar, especialmente em um mundo onde muitas de nossas atividades diárias estão ligadas a contas online e serviços digitais. A proteção dessas contas é crucial, e uma maneira eficaz de dificultar o acesso de hackers é adotar a autenticação de dois fatores (2FA). A autenticação de dois fatores adiciona uma camada extra de segurança, impedindo que apenas uma senha roubada seja suficiente para acessar uma conta. Contudo, essa importância também torna os próprios métodos de 2FA alvos principais para ataques maliciosos. Recentemente, a Twilio enfrentou um desafio nesse sentido, com a descoberta de uma vulnerabilidade em uma de suas APIs que expôs dados de usuários do Authy.

Authy é um popular aplicativo de autenticação de dois fatores, competindo diretamente com o Google Authenticator. Segundo o site BleepingComputer, cerca de uma semana atrás, hackers divulgaram um enorme conjunto de dados contendo aproximadamente 33 milhões de entradas que vinculavam IDs de contas a números de telefone de usuários. A Twilio confirmou que esses dados foram coletados por meio de um hacker que conseguiu acessar um endpoint de API anteriormente desprotegido. Essencialmente, os hackers puderam testar uma lista de números de telefone e, se qualquer número estivesse associado a um usuário registrado no Authy, a API retornava informações de conta vinculada.

Para deixar claro, nenhum desses dados exfiltrados contém senhas ou outras informações que permitam acesso direto à conta Authy. No entanto, o número de telefone ainda é uma informação pessoal importante e pode ser combinado com outros dados para criar um perfil mais abrangente e potencialmente perigoso. O site BleepingComputer menciona que referências a bancos de dados como "gemini" e "nexo" são instruções claras para esse tipo de referência cruzada, reforçando os riscos envolvidos.

Desde a descoberta do incidente, a Twilio desativou a API exposta, que permitiu esse vazamento, e recomenda que os usuários atualizem o aplicativo Authy em seus dispositivos. No entanto, essa atualização parece ser mais uma prática recomendada geral do que uma solução específica para o problema relacionado a esse ataque.

A segurança nas nossas vidas digitais deve ser tratada com a mesma seriedade que dedicamos à segurança do nosso mundo físico. Com grande parte de nossas vidas conectadas a inúmeras contas e serviços, a proteção desse acesso é fundamental. Esses tipos de incidentes sublinham a importância da segurança cibernética e de práticas robustas para evitar tais intrusões. Com a autenticação de dois fatores (2FA) se tornando cada vez mais uma prática padrão para muitas contas, garantir que essas ferramentas são seguras é de importância vital.

Os usuários que implementam 2FA para proteger suas contas geralmente procuram dificultar um possível ataque, adicionando uma camada extra além da senha. Contudo, isso também significa que os próprios serviços de 2FA podem se tornar alvos de hackers. Recentemente, a Twilio enfrentou um desafio significativo com seu aplicativo Authy, ao lidar com uma vulnerabilidade em sua API que expôs dados de usuários.

O Authy é amplamente utilizado como uma solução de 2FA, rivalizando com outras opções populares como o Google Authenticator. Mas uma recente falha de segurança trouxe preocupações à tona. De acordo com um relatório do BleepingComputer, foi descoberto que hackers compartilharam um conjunto de dados contendo aproximadamente 33 milhões de associações de IDs de contas com números de telefone de usuários. A Twilio confirmou que esses dados foram adquiridos por meio de um endpoint de API que não estava protegido de maneira adequada. Os hackers exploraram esse ponto fraco ao testar uma lista de números de telefone, e a API respondia com informações de conta vinculadas sempre que encontrava um número registrado no Authy.

Importante destacar que, embora os dados exfiltrados não incluam senhas ou informações que permitam acesso direto às contas Authy, o número de telefone ainda é uma peça crítica de informação pessoal. Combinado com outros dados, um número de telefone pode ajudar a construir um perfil detalhado, que pode ser usado para comprometer ainda mais a segurança do usuário. Como o BleepingComputer mencionou, as referências a bancos de dados como "gemini" e "nexo" são instruções explícitas para tal correlação de dados.

Desde que o problema foi descoberto, a Twilio tomou medidas para desativar a API vulnerável que permitiu a coleta de dados. Eles também recomendam que os usuários atualizem o aplicativo Authy em seus dispositivos, embora essa atualização pareça ser mais uma precaução do que uma solução diretamente relacionada ao ataque.

A segurança cibernética nunca foi tão fundamental quanto é hoje. Com muito da nossa vida migrando para plataformas digitais, a proteção desses espaços torna-se vital. Incidentes como esse sublinham a necessidade de práticas robustas e seguras para proteger nossas informações mais sensíveis. A adoção de práticas como a autenticação de dois fatores é um passo essencial, mas esse incidente com o Authy mostra que até mesmo essas soluções precisam de atenção contínua para garantir sua integridade e eficácia.

É imperativo que todos os que utilizam o Authy ou qualquer outra aplicação de 2FA façam sua parte para garantir a segurança de suas informações, mantendo os aplicativos atualizados e seguindo boas práticas de segurança. Este incidente também serve como um alerta para as empresas que desenvolvem soluções de segurança: a importância de manter suas ferramentas e APIs protegidas contra acessos não autorizados.

A Twilio, ao tomar medidas rápidas para remover a vulnerabilidade e recomendar atualizações aos seus usuários, demonstrou um compromisso evidente com a segurança. No entanto, a confiança é algo que leva tempo para ser construída e pode ser facilmente abalada por incidentes como este. A transparência da Twilio em comunicar o problema e as medidas corretivas que foram tomadas é um passo positivo na direção certa.

Os usuários devem continuar vigilantes quanto às suas práticas de segurança e estar cientes dos riscos potenciais. A combinação de informações pessoais expostas, como números de telefone, com outros bancos de dados pode criar perfis precisos que facilitam ataques de phishing e outras ameaças cibernéticas. Portanto, é vital que os usuários permanecem informados sobre as ameaças e tomem medidas proativas para proteger suas contas e dados pessoais.

Se houver algo a ser aprendido com este incidente, é a necessidade contínua de aprimoramento das práticas de segurança, tanto para desenvolvedores quanto para usuários finais. A segurança cibernética é uma corrida sem fim, onde a prontidão e a capacidade de se adaptar às novas ameaças são essenciais para manter a integridade de nossas informações.